article detail

AI 코딩 도구, 엔터 한 번에 공급망 공격 통로 되나

2026. 5. 8. 오전 9:34

AI 요약

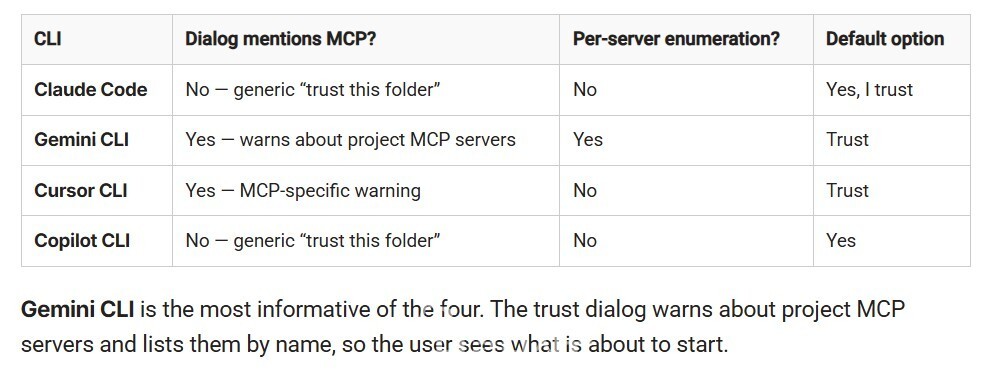

어드버사AI는 7일 공개한 분석에서 '트러스트폴(TrustFall)' 공격을 통해 에이전트형 AI 코딩 도구가 악성 저장소의 설정을 신뢰해 공격자가 만든 MCP 서버를 사용자 권한으로 실행할 수 있다고 밝혔습니다. 제미나이 CLI는 프로젝트 MCP 서버와 서버 이름을 표시하는 반면 클로드 코드와 코파일럿 CLI·커서 CLI 등은 MCP를 언급하지 않는 일반 신뢰 확인창을 제공해 개발자가 동의하면 표준 위치의 작은 JSON 설정 파일로 MCP 자동 승인, 원격 제어 통신 또는 설정 내부의 악성 명령 실행이 가능하며 이 문제가 CI/CD 환경에서 공급망 공격으로 이어질 수 있다고 분석했습니다. 어드버사AI는 프로젝트 내부 설정에서 MCP 서버 자동 승인 기능을 허용하지 말고 저장소 바깥의 사용자 또는 조직 단위 설정에서만 허용하도록 권고했으며, 앤트로픽은 사용자가 폴더 신뢰에 동의하면 설정 사용에 동의한 것으로 본다고 밝혔으나 별도 조치는 하지 않은 것으로 전해졌습니다

![[빅테크칼럼] “가짜 오픈AI 앱도 진짜처럼”…북한發 Axios 공급망 공격, macOS 인증서까지 영향 미쳐](https://www.newsspace.kr/data/photos/20260415/art_17758863062858_7792cd.png)